关于我们

2023-01-14 索勒数据恢复专家

思而听(山东)网络科技有限公司

思而听(山东)网络科技有限公司是国家高新技术企业,长期专注于教育培训、安全运营与应急响应。公司自研“知行”AI 网络安全教育、“天狩”竞赛、“魔域”攻防演练与 SAR 防勒索模拟演练平台,形成“研学—竞赛—实战”闭环;在防勒索与运营交付方面,提供覆盖“发现—响应—恢复—加固—运营”的全流程服务。

公司通过 ISO 9001、ISO/IEC 27001、ITSS 等认证,国家信息安全漏洞库(CNNVD) 技术支撑单位、国家信息安全水平考试( NISP) 授权机构,顺利通过 CCRC 评审,获“信息安全应急服务(三级)” “信息安全风险评估(三级)”双项国家级资质。

- 核心业务体系:构建“人才—防护—运营”能力链

网络安全教育与人才培养

公司坚持以实战为导向,自主研发 “知行”AI 网络安全教育平台、“天狩”网络安全竞赛平台与“魔域”攻防演练平台,构建覆盖安全意识、技术能力与攻防实战的教育与实训体系,形成“研学—竞赛—演练—实战”的人才培养闭环,持续为行业输送具备实操能力的网络安全人才。

应急响应与防勒索能力

依托成熟的应急响应经验,思而听重点打造面向勒索攻击的防勒索能力体系,形成以 SAR 防勒索终端与模拟演练平台 为核心的防护组合,覆盖 威胁发现、应急响应、数据恢复与安全加固 等关键环节,帮助客户有效应对重大安全事件,降低业务中断与数据损失风险。

SAR 防勒索终端产品

·实时行为分析与阻断能力:基于行为建模引擎、勒索链路监测机制与密钥捕获技术,主动识别并防御未知威胁;

·高效数据恢复:支持秒级自动解密与数据回退,显著降低业务中断风险;

·轻量部署与高兼容性:支持主流 Windows/Linux 环境,无缝融入现有安全架构;

·全防护闭环:结合 7×24 MDR 与 SOC 运营能力,实现预测预警→实时拦截→密钥捕获→瞬时恢复;

·行业认可:产品与闭环防护能力在 ISC·AI 2025 数字安全创新沙盒大赛 中荣获总冠军。

防勒索模拟演练平台

针对勒索病毒攻击,我们打造了防勒索模拟演练平台,通过还原真实攻击链条,帮助企业在安全可控的环境下,全面验证防护效果,提升应急能力。

平台主要功能包括:

·钓鱼攻击模拟:支持自定义钓鱼邮件配置,检验员工社工防范意识。

·仿真病毒投放:定制化下发仿真病毒,验证终端与安全设备的检测与响应能力。

·加解密行为复现:模拟勒索病毒加解密全过程,辅助检测拦截效果。

·AI谈判训练:复刻真实赎金谈判流程,锻炼企业应急处置能力。

·数据可视化与报告生成:全过程数据实时展示,自动生成演练报告,助力复盘优化。

·病毒库丰富:内置超100种主流勒索病毒样本,覆盖 Windows、Linux、NAS 等多种环境,涵盖 Lockbit、RansomHub、Mallox、Weaxor、Makop、Babyk 等家族。

通过实战化演练,企业可在事前查漏补缺,事中高效响应,事后科学复盘,全面提升防勒索能力。

全场景安全运营与海外实践能力

思而听坚持“内生安全运营”理念,构建覆盖本地、驻场、远程与海外多场景的安全运营体系,融合多种安全机制,为客户提供7×24小时托管式安全运营服务,助力提升整体防御能力与安全韧性。

服务内容涵盖:

上线与安全评估:对系统环境进行全方位上线前评估与风险分析。

·威胁监测与 7×24 管理:持续监控安全态势,实时识别潜在威胁。

·策略调优与问题处置:根据风险变化优化防护策略,快速响应并解决事件。

·资产与漏洞管理:跟踪系统资产与弱点,将漏洞风险降至最低。

·事件与应急响应:在安全事件发生时快速响应、组织联动处置。

·实战型人才培养:通过实操演练提升客户团队应对能力。

持续3年为海外某油田提供远程网络安全运营与现场项目经理,具体工作包括日常安全运营、渗透测试、漏洞扫描、基线检查、应急响应等。以SIEM为中心,结合zabbix、HIDS、WAF、蜜罐、NDR、EDR等安全设备,依照识别、保护、检测、响应、恢复的能力框架,为该公司建设更加强大的安全保障能力。

- 权威认证与行业资质

公司在管理与服务能力上严格对标国际标准,已通过 ISO 9001、ISO/IEC 27001、ITSS 等权威认证,是国家信息安全漏洞库(CNNVD)技术支撑单位、国家信息安全水平考试(NISP)授权机构,并顺利通过 CCRC 评审,获评 “信息安全应急服务(三级)”与“信息安全风险评估(三级)”双项国家级资质,综合实力行业领先。

相关认证

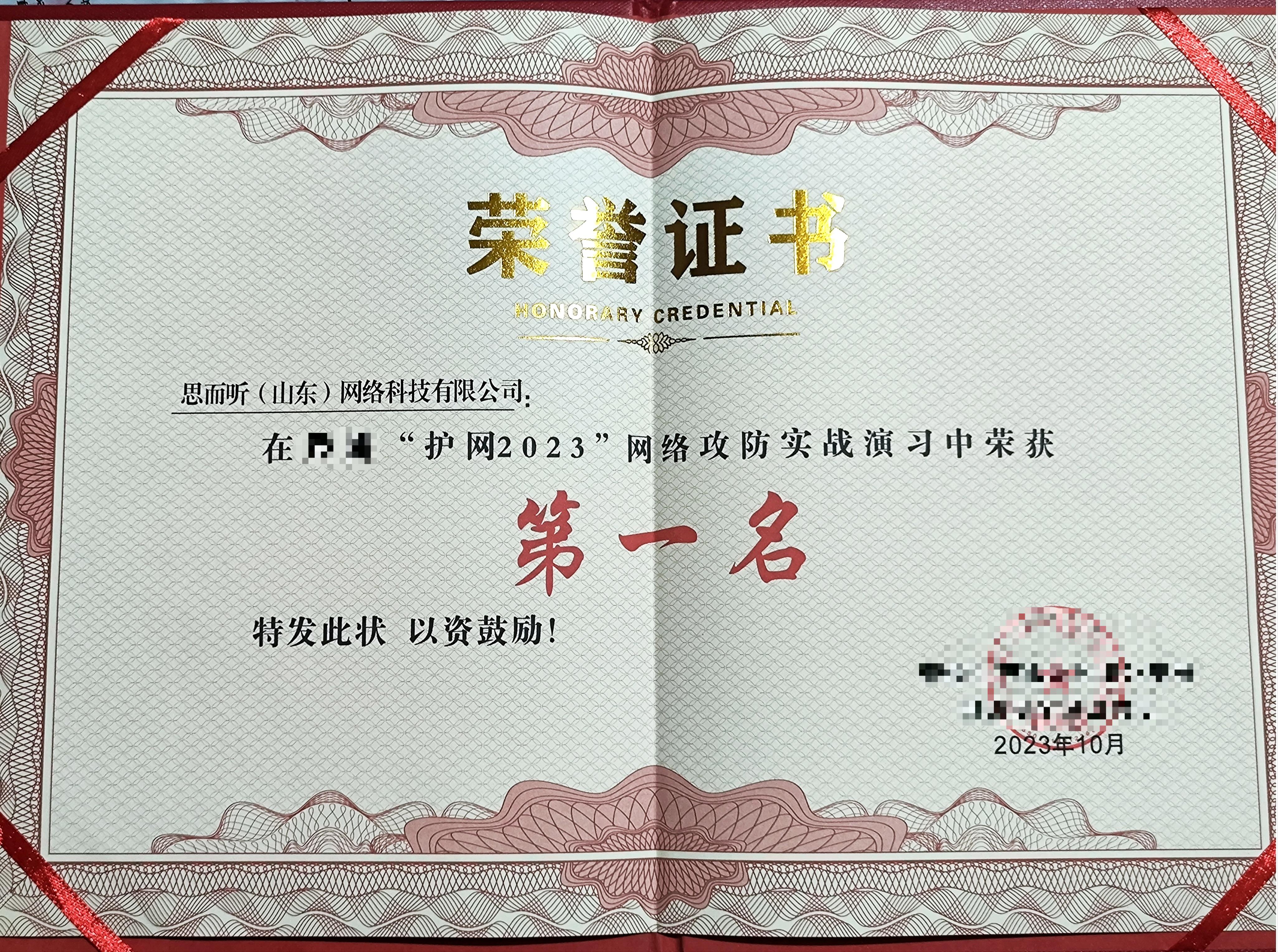

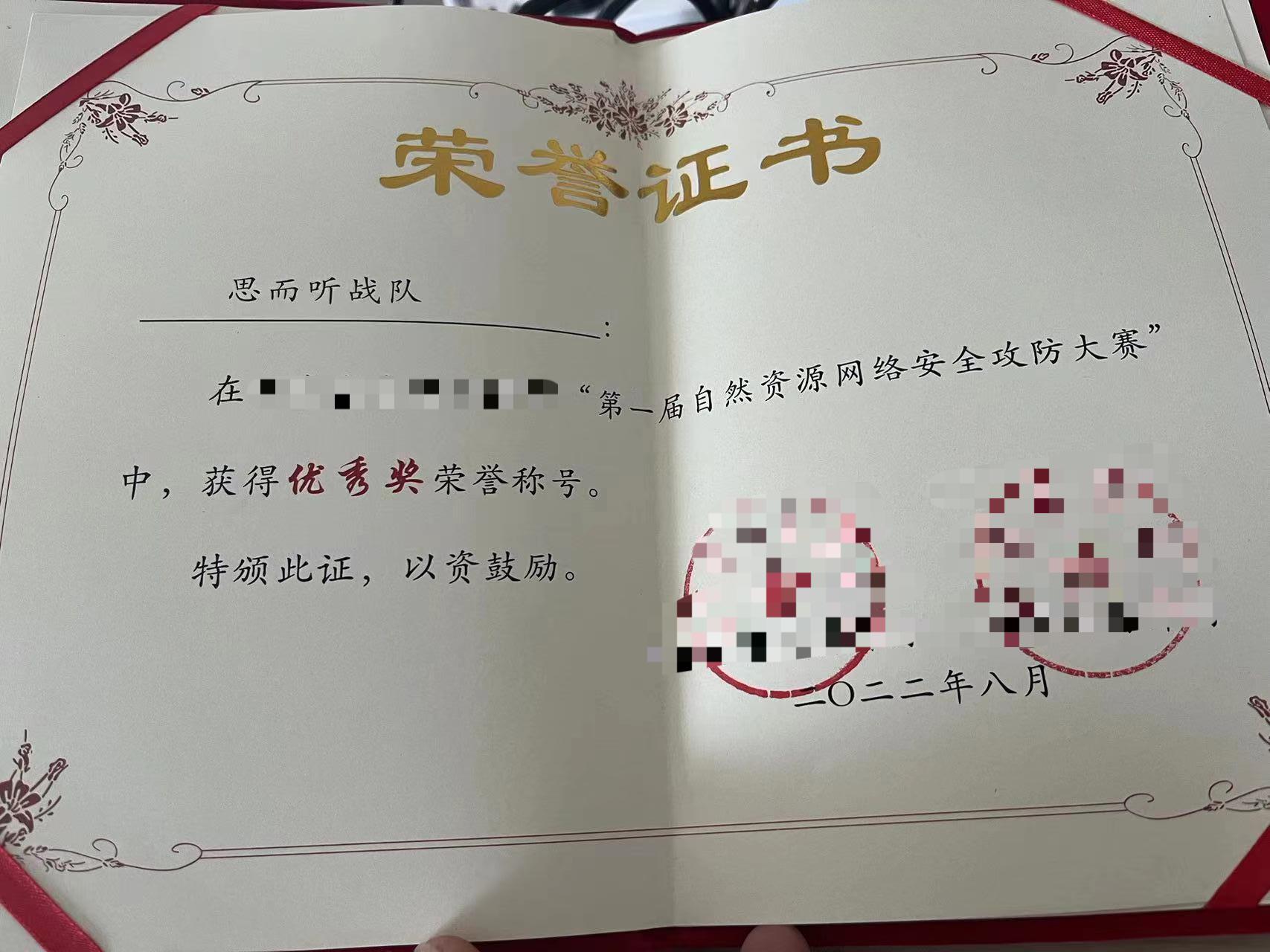

相关荣誉

相关阅读

-

刷脸支付真的安全吗?

现在支付除了扫码支付之外,使用最多的就是刷脸支付了,但刷脸安全吗? “刷脸”支付系统是一款基于脸部识别系统的支付平台,该系统不需要钱包、信用卡或手机,支付时只需要面对POS机屏幕上的摄像头,系统会自动将消费者面部信息与个人账户相关联,整个交易过程十分便捷。 伴随着人脸识别技术的日渐成熟,“刷脸…

-

常见的计算机网络攻击知识

在网络快速发展的同时,网络安全威胁也越来越严重,网络攻击的规模和复杂性逐年上升,造成的影响越来越大,所以更需要重视网络安全问题。 网络攻击的种类有: 主动攻击,会导致某些数据流的篡改和虚假数据流的产生;这类攻击可分为篡改、伪造消息数据和终端,拒绝服务。被动攻击,通常包括窃听、流量分析、破解弱…

-

企业和个人用户该如何应对勒索病毒?

勒索病毒再度成为全球焦点。5月10日,美国最大的成品油管道运营商Colonial Pipeline受到勒索软件攻击,被迫关闭其美国东部沿海各州供油的关键燃油网络。事实上,这并不是偶然,自从2017年WannaCry席卷全球以来,勒索病毒已经成为全球性的安全难题。 尽管2021年上半年相比去年同时期,勒索病毒的攻击态势稍…

网络数据安全知识

最新文章

-

免费服务热线:

周一至周日 8:00-22:00

400-6136-816

-

微信扫描

即可开始对话

Copyright©2021-2023 索勒 Solar 版权所有

备案号: 鲁ICP备2022011740号-5