了解BeijingCrypt勒索病毒及其加密后缀bixi

2025-04-30 索勒数据恢复专家

浏览量:736

勒索软件家族名称:BeijingCrypt

BeijngCrypt 简介

通过对被加密样本的分析以及检测,可判断此次攻击的病毒为北京Crypt勒索病毒。该勒索病毒主要通过爆破远程桌面,入侵后进行手动投毒执行加密程序。

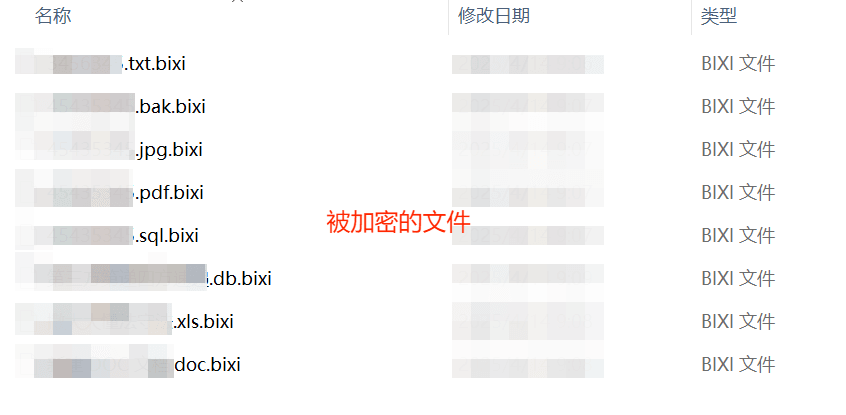

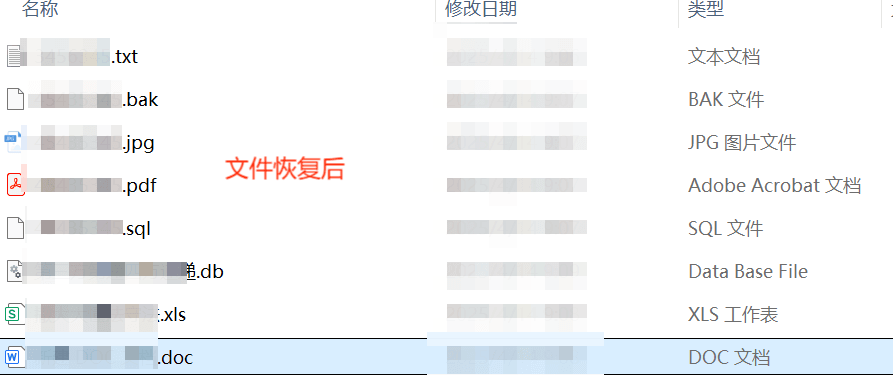

加密后缀:bixi

在受害者的机器上发现了名为“bixi”的新文件扩展名,这是由BeijingCrypt生成的。一旦被感染,所有加密后的文件都将带有此扩展名,并且这些文件将变得无法访问,除非支付赎金以获取解密工具。

结论与建议

对于此类勒索软件攻击,最好的做法是采取预防措施,包括定期备份数据和维护系统安全更新。如果不幸遭遇BeijingCrypt或任何其他形式的勒索软件攻击,请不要立即支付赎金,并寻求专业的网络安全帮助。

相关阅读

-

刷脸支付真的安全吗?

现在支付除了扫码支付之外,使用最多的就是刷脸支付了,但刷脸安全吗? “刷脸”支付系统是一款基于脸部识别系统的支付平台,该系统不需要钱包、信用卡或手机,支付时只需要面对POS机屏幕上的摄像头,系统会自动将消费者面部信息与个人账户相关联,整个交易过程十分便捷。 伴随着人脸识别技术的日渐成熟,“刷脸…

-

常见的计算机网络攻击知识

在网络快速发展的同时,网络安全威胁也越来越严重,网络攻击的规模和复杂性逐年上升,造成的影响越来越大,所以更需要重视网络安全问题。 网络攻击的种类有: 主动攻击,会导致某些数据流的篡改和虚假数据流的产生;这类攻击可分为篡改、伪造消息数据和终端,拒绝服务。被动攻击,通常包括窃听、流量分析、破解弱…

-

企业和个人用户该如何应对勒索病毒?

勒索病毒再度成为全球焦点。5月10日,美国最大的成品油管道运营商Colonial Pipeline受到勒索软件攻击,被迫关闭其美国东部沿海各州供油的关键燃油网络。事实上,这并不是偶然,自从2017年WannaCry席卷全球以来,勒索病毒已经成为全球性的安全难题。 尽管2021年上半年相比去年同时期,勒索病毒的攻击态势稍…

网络数据安全知识

最新文章

-

免费服务热线:

周一至周日 8:00-22:00

15325986998

-

微信扫描

即可开始对话

Copyright©2021-2023 索勒 Solar 版权所有