如何确保.milovski勒索病毒的数据库100%恢复?

2023-01-15 索勒数据恢复专家

浏览量:704

目录

前言:简介

一、什么是.milovski勒索病毒?

二、中了.milovski后缀勒索病毒文件怎么恢复?

三、恢复案例介绍:

四、系统安全防护措施建议:

前言:简介

近日,国内某企业反馈其内部所有的服务器上的文件都被加密无法打开,这也导致了企业部分业务的瘫痪。据了解,加密文件的拓展名为“.milovski-G-2337xxxx”。通过对被加密样本的分析以及检测,可判断此次攻击的病毒为Mallox勒索病毒。该勒索病毒主要通过SQLGlobeImposter渠道进行传播(通过获取到数据库口令后,远程下发勒索病毒。该攻击方式之前曾长期被GlobeImposter勒索病毒家族使用)。而今年GlobeImposter勒索病毒家族的传播量逐渐下降,Mallox就逐渐占据了这一渠道。经91数据恢复工程师检测分析,最终确定数据恢复方案,并争分夺秒帮助客户完成恢复数据,数据恢复率达100%,获得了客户高度好评。

如果需要获取帮助,您可添加我们的数据恢复服务号(shujuxf)免费咨询获取数据恢复的相关帮助。

面我们来了解看看这个.milovski后缀勒索病毒。

一、什么是.milovski勒索病毒?

我们发现,.milovski是一个勒索病毒类型程序的名称。当我们在我们的测试系统上启动一个样本时,它会加密文件并在文件名后附加“ .milovski-G-XXXXXXXX”扩展名(XXXXXXXX为加密的ID号)。例如,最初标题为“ 1.jpg ”的文件显示为“ 1.jpg.milovski-G-XXXXXXXX”,“ 2.jpg ”显示为“ 2.jpg.milovski-G-XXXXXXXX”,依此类推。加密过程完成后。

无论采用何种传播方法,攻击通常都以相同的方式进行。.milovski-G-XXXXXXXX勒索病毒会扫描用户的计算机以定位他们的数据。接下来,数据锁定木马将触发其加密过程。milovski勒索病毒 应用加密算法来安全地锁定所有目标文件。所有经过milovski勒索病毒 加密过程的文件都将更改其名称,因为该木马添加了一个.milovski-G-XXXXXXXX对其名称的扩展。正如您从 milovski勒索病毒的扩展中看到的那样,这种威胁为每个受害者生成了一个新的唯一 ID。这有助于攻击者区分已成为其数据锁定木马受害者的各种用户。

.milovski勒索病毒是如何传播感染的?

经过我们分析中毒后的机器环境判断,Mallox勒索病毒家族基本上是通过以下两种方式入侵。

远程桌面口令爆破

关闭远程桌面,或者修改默认用户administrator。

数据库弱口令攻击

检查数据库的sa用户的密码复杂度。

二、中了.milovski后缀勒索病毒文件怎么恢复?

此后缀病毒文件由于加密算法的原因,每台感染的电脑服务器文件都不一样,需要独立检测与分析加密文件的病毒特征与加密情况,才能确定最适合的恢复方案。

考虑到数据恢复需要的时间、成本、风险等因素,建议如果数据不太重要,建议直接全盘扫描杀毒后全盘格式化重装系统,后续做好系统安全防护工作即可。如果受感染的数据确实有恢复的价值与必要性,可添加我们的技术服务号(shujuxf)进行免费咨询获取数据恢复的相关帮助。

三、恢复案例介绍:

1. 被加密数据情况

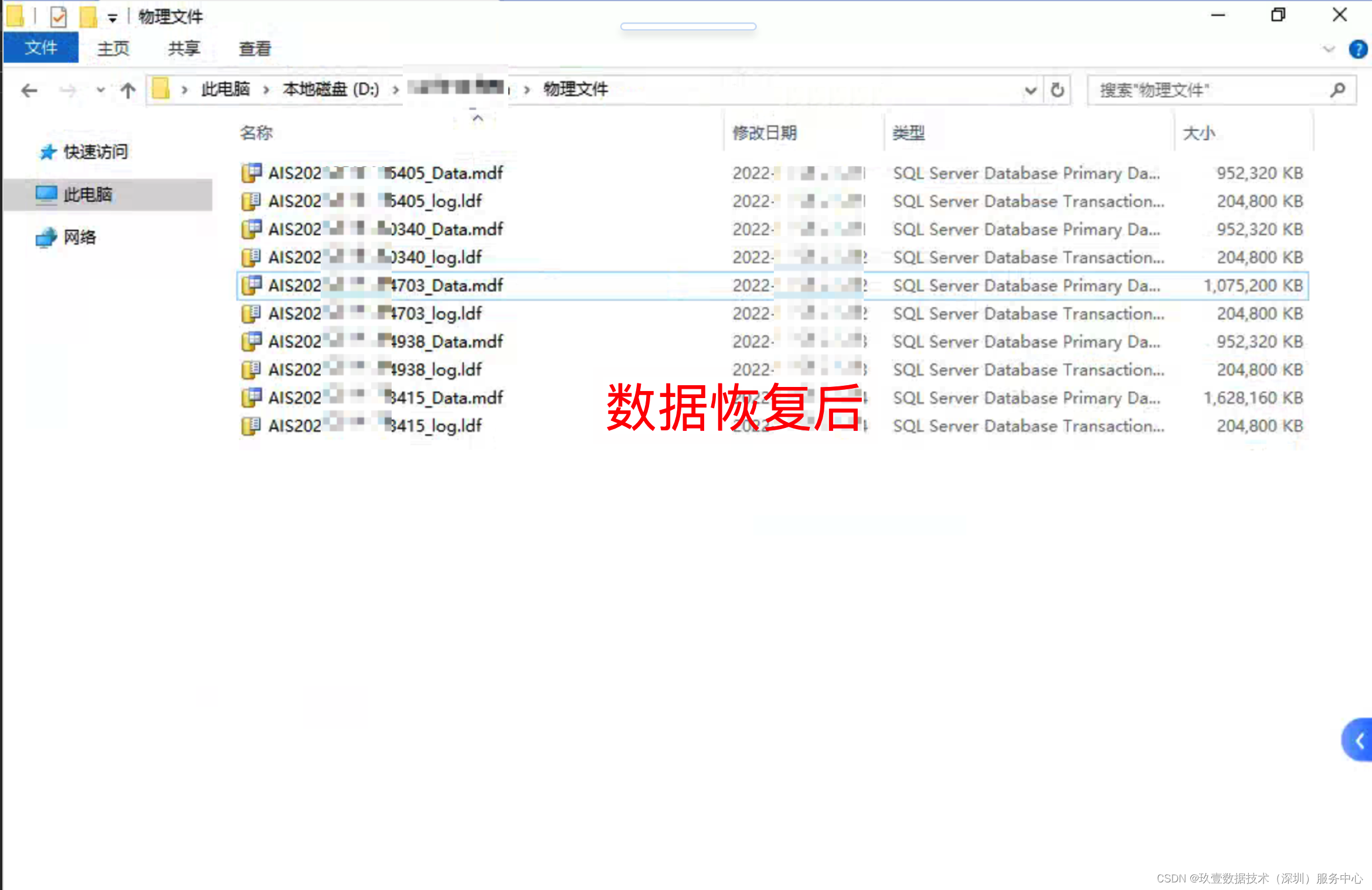

恢复一台公司服务器,需要恢复的数据20万+个,主要是恢复财务软件的数据库文件。

- 数据恢复完成情况

数据完成恢复,20万+个文件,包括数据库文件均全部100%恢复。恢复完成的文件均可以正常打开及使用。

四、系统安全防护措施建议:

预防远比救援重要,所以为了避免出现此类事件,强烈建议大家日常做好以下防护措施:

① 及时给办公终端和服务器打补丁,修复漏洞,包括操作系统以及第三方应用的补丁,防止攻击者通过漏洞入侵系统。

② 尽量关闭不必要的端口,如139、445、3389等端口。如果不使用,可直接关闭高危端口,降低被漏洞攻击的风险。

③ 不对外提供服务的设备不要暴露于公网之上,对外提供服务的系统,应保持较低权限。

④ 企业用户应采用高强度且无规律的密码来登录办公系统或服务器,要求包括数字、大小写字母、符号,且长度至少为8位的密码,并定期更换口令。

⑤ 数据备份保护,对关键数据和业务系统做备份,如离线备份,异地备份,云备份等, 避免因为数据丢失、被加密等造成业务停摆,甚至被迫向攻击者妥协。

⑥ 敏感数据隔离,对敏感业务及其相关数据做好网络隔离。避免双重勒索病毒在入侵后轻易窃取到敏感数据,对公司业务和机密信息造成重大威胁。

⑦ 尽量关闭不必要的文件共享。

⑧ 提高安全运维人员职业素养,定期进行木马病毒查杀。

.milovski后缀病毒勒索信RECOVERY INFORMATION !!!.txt说明文件内容:

YOUR FILES ARE ENCRYPTED !!!

TO DECRYPT, FOLLOW THE INSTRUCTIONS:

To recover data you need decrypt tool.

To get the decrypt tool you should:

1.In the letter include your personal ID! Send me this ID in your first email to me!

2.We can give you free test for decrypt few files (NOT VALUE) and assign the price for decryption all files!

3.After we send you instruction how to pay for decrypt tool and after payment you will receive a decryption tool!

4.We can decrypt few files in quality the evidence that we have the decoder.

5.Your key is only kept for seven days beyond which it will never be decrypted!

6.Do not rename, do not use third-party software or the data will be permanently damaged!

7.Do not run any programs after the computer is encrypted. It may cause program damage!

8.If you delete any encrypted files from the current computer, you may not be able to decrypt them!

与该病毒同类的后缀病毒还有以下各种后缀,都是同一个病毒家族的:

.devicZz勒索病毒

.consultransom勒索病毒

.mallox勒索病毒

.bozon勒索病毒

.consultraskey-F-XXXXXX

.consultraskey-R-XXXXXX

.consultraskey-G-XXXXXX

.consultraskey勒索病毒

.elmorenolan29勒索病毒

.bozon3勒索病毒

.FARGO勒索病毒

.FARGO勒索病毒

.FARGO2勒索病毒

.FARGO3勒索病毒

.FARGO4勒索病毒

.milovski-G-XXXXXXX

.milovski勒索病毒

相关阅读

-

刷脸支付真的安全吗?

现在支付除了扫码支付之外,使用最多的就是刷脸支付了,但刷脸安全吗? “刷脸”支付系统是一款基于脸部识别系统的支付平台,该系统不需要钱包、信用卡或手机,支付时只需要面对POS机屏幕上的摄像头,系统会自动将消费者面部信息与个人账户相关联,整个交易过程十分便捷。 伴随着人脸识别技术的日渐成熟,“刷脸…

-

常见的计算机网络攻击知识

在网络快速发展的同时,网络安全威胁也越来越严重,网络攻击的规模和复杂性逐年上升,造成的影响越来越大,所以更需要重视网络安全问题。 网络攻击的种类有: 主动攻击,会导致某些数据流的篡改和虚假数据流的产生;这类攻击可分为篡改、伪造消息数据和终端,拒绝服务。被动攻击,通常包括窃听、流量分析、破解弱…

-

企业和个人用户该如何应对勒索病毒?

勒索病毒再度成为全球焦点。5月10日,美国最大的成品油管道运营商Colonial Pipeline受到勒索软件攻击,被迫关闭其美国东部沿海各州供油的关键燃油网络。事实上,这并不是偶然,自从2017年WannaCry席卷全球以来,勒索病毒已经成为全球性的安全难题。 尽管2021年上半年相比去年同时期,勒索病毒的攻击态势稍…

网络数据安全知识

最新文章

-

免费服务热线:

周一至周日 8:00-22:00

15325986998

-

微信扫描

即可开始对话

Copyright©2021-2023 索勒 Solar 版权所有