网络安全与渗透工程师演示:小白黑客如何防御计算机永恒之蓝勒索病毒?

2024-04-10 数据恢复工程师

浏览量:590

防御ms17_101的方法:

1.安装杀毒软件

2.关闭445端口

3.打开计算机的防火墙功能

防御方式:

一、关闭文件共享

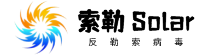

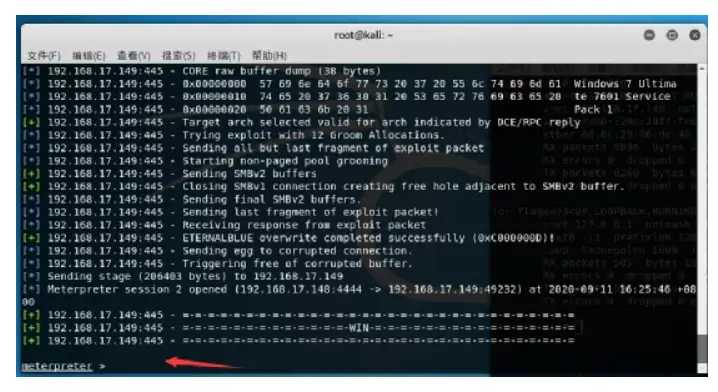

1.1首先我们接着永恒之蓝攻击篇,测试是否能够连接目标电脑。

可以看到我们已经成功连接。

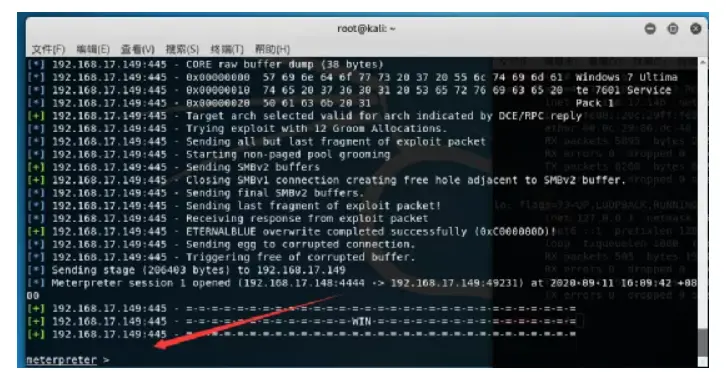

2.1接着我们打开控制面板->网络和 Internet->网络和共享中心->高级共享设置。关闭网络发现和文件共享,点击保存修改。

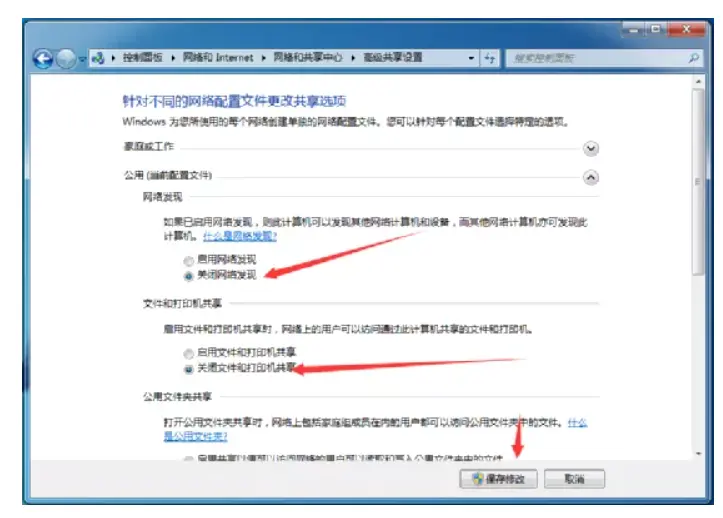

2.2我们再次打开kali再次使用永恒之蓝漏洞进行攻击尝试。

2.3当我们关闭了共享服务时,黑客就无法再次利用永恒之蓝漏洞对我们的计算机进行攻击了。

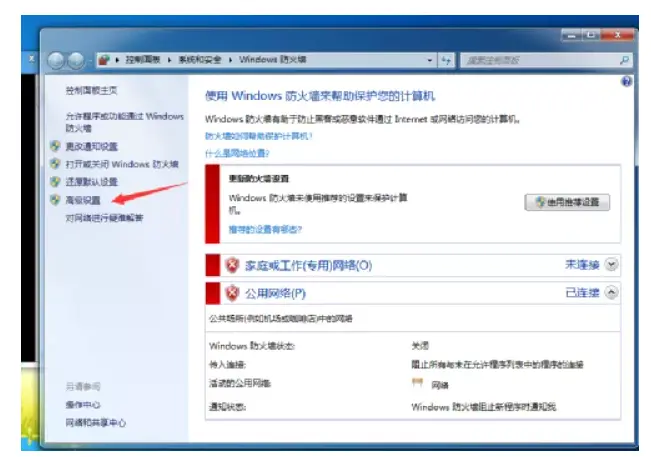

二、打开防火墙

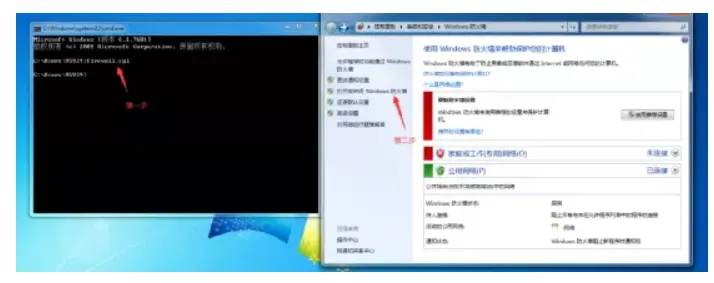

2.1首先将网络共享全都打开,测试kali对目标机器能不能攻击成功。

2.1可以看到现在已经攻击成功,现在打开cmd输入命令firewall.cpl打开防火墙控制中心。

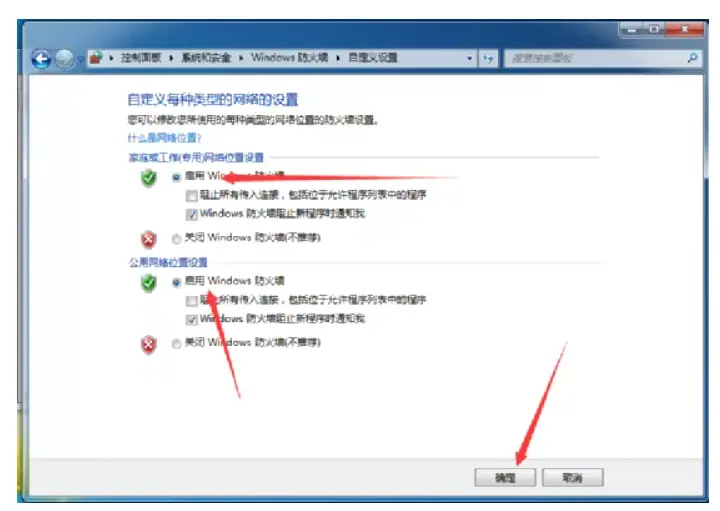

2.2将windows防火墙全设置为开启状态,点击确定。

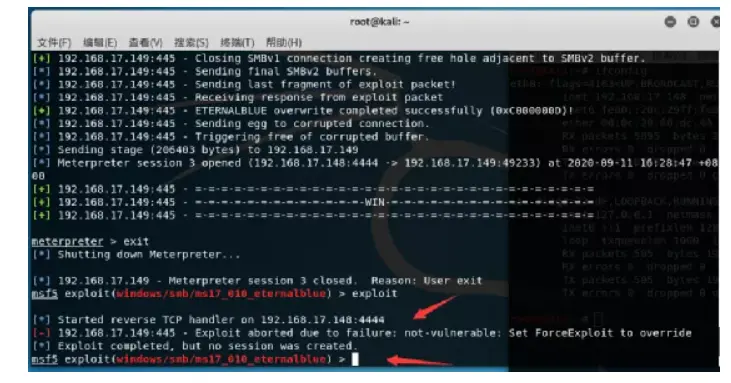

2.3我们再次使用kali进行攻击测试,看看是否能够攻击成功。

2.4可以看到当我们防火墙为开启状态时同样能够抵御攻击。

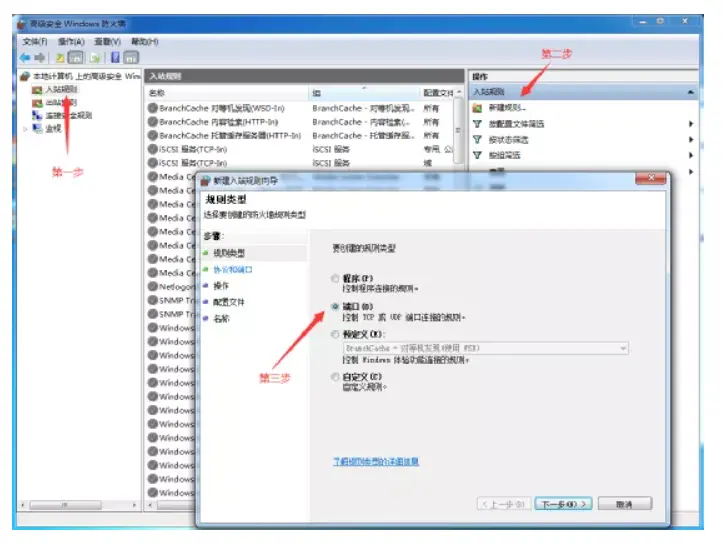

三、修改防火墙入站规则,安装杀毒软件

3.1现在我们在高级设置里面修改防火墙的入栈规则。

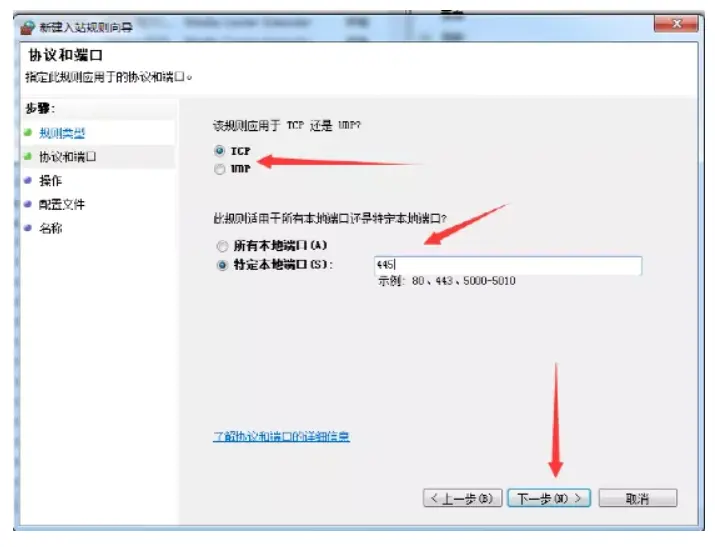

3.2.1选择入栈规则->新建规则->端口->

3.2.2选择TCP,特定本地端口445,然后下一步。

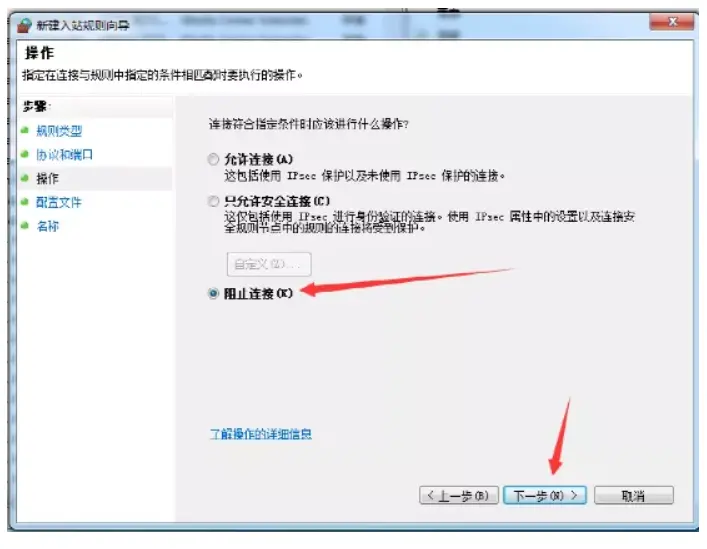

3.2.3选择阻止连接。

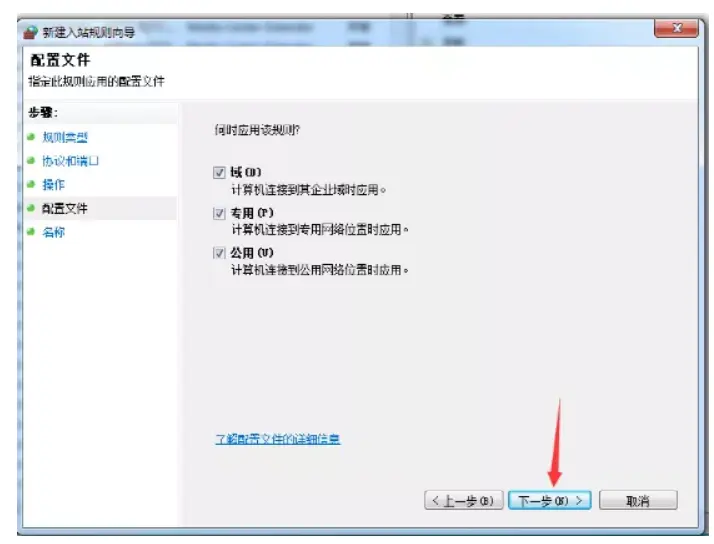

3.2.4不做修改直接下一步。

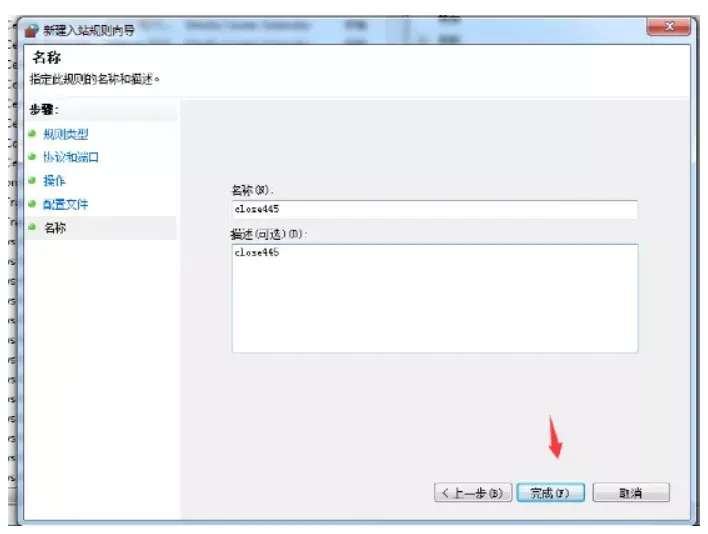

3.2.5名称和描述可以自己设置即可。

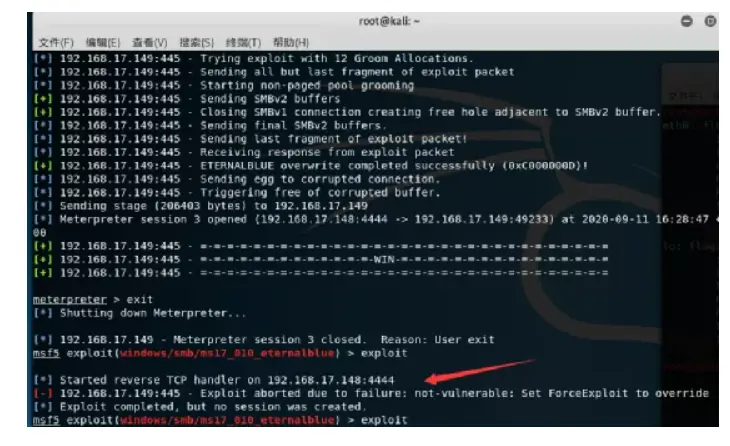

3.3规则建立完成,我们再次使用kali进行攻击测试看看是否能攻击成功。

3.4除了这三种方式可以抵御永恒之蓝的漏洞攻击外,我们还可以安装杀毒软件,可以通过杀毒软件的安全检测来帮助我们来抵御黑客攻击的危害。

作者:Kali与编程 https://www.bilibili.com/read/cv14228353/?from=search&spm_id_from=333.337.0.0 出处:bilibili

- 上一篇:Stop247勒索病毒家族详情

- 下一篇: 【360公司】2022年9月勒索软件态势分析

相关阅读

-

刷脸支付真的安全吗?

现在支付除了扫码支付之外,使用最多的就是刷脸支付了,但刷脸安全吗? “刷脸”支付系统是一款基于脸部识别系统的支付平台,该系统不需要钱包、信用卡或手机,支付时只需要面对POS机屏幕上的摄像头,系统会自动将消费者面部信息与个人账户相关联,整个交易过程十分便捷。 伴随着人脸识别技术的日渐成熟,“刷脸…

-

常见的计算机网络攻击知识

在网络快速发展的同时,网络安全威胁也越来越严重,网络攻击的规模和复杂性逐年上升,造成的影响越来越大,所以更需要重视网络安全问题。 网络攻击的种类有: 主动攻击,会导致某些数据流的篡改和虚假数据流的产生;这类攻击可分为篡改、伪造消息数据和终端,拒绝服务。被动攻击,通常包括窃听、流量分析、破解弱…

-

企业和个人用户该如何应对勒索病毒?

勒索病毒再度成为全球焦点。5月10日,美国最大的成品油管道运营商Colonial Pipeline受到勒索软件攻击,被迫关闭其美国东部沿海各州供油的关键燃油网络。事实上,这并不是偶然,自从2017年WannaCry席卷全球以来,勒索病毒已经成为全球性的安全难题。 尽管2021年上半年相比去年同时期,勒索病毒的攻击态势稍…

网络数据安全知识

最新文章

-

免费服务热线:

周一至周日 8:00-22:00

15325986998

-

微信扫描

即可开始对话

Copyright©2021-2023 索勒 Solar 版权所有